สารบัญ

Series: CyberSecurity Foundation — รากฐาน Security สำหรับยุค AI (ภาษาคน)

Part 0 — WHY: เมืองนี้ทำไมต้องมียาม

- EP.01 — Cybersecurity คือเรื่องของคุณ

- EP.02 — 4 เคสที่เปลี่ยนวงการ

- EP.03 — CIA Triad

- EP.04 — Defense in Depth + Diversity

- EP.05 — Assume Breach + Risk

Part 1 — HOW: ระบบนิเวศของเมือง

- EP.06 — ระบบนิเวศของโจร

- EP.07 — ระบบนิเวศของผู้ป้องกัน

- EP.08 — Framework: ISO/NIST/COBIT/CIS

- EP.09 — Compliance Theater

Part 2 — Identity: บัตรประชาชน + กุญแจห้อง

- EP.10 — IAM Lifecycle: เข้า / ย้าย / ออก

- EP.11 — Authentication: 3 Factors + AAA

- EP.12 — Password 101: MD5 / bcrypt / Salt / Pepper

- EP.13 — MFA + Biometric

- EP.14 — Kerberos

- EP.15 — Federation + SSO

- EP.16 — Authorization: RBAC / ABAC / MAC / DAC

- EP.17 — PAM + Zero Trust

Part 3 — Data: ของในเซฟ

- EP.18 — Data Classification + Lifecycle

- EP.19 — Cryptography 101: 3 ตระกูลของรหัสลับ

- EP.20 — Symmetric Crypto: AES + ECB penguin

- EP.21 — Asymmetric Crypto: RSA + Diffie-Hellman

- EP.22 — Hashing: ลายนิ้วมือดิจิทัล

- EP.23 — PKI + Certificates

- EP.24 — TLS / HTTPS

- EP.25 — Email Security: SPF / DKIM / DMARC

- EP.26 — Privacy Engineering

Part 4 — Infrastructure: ถนน กำแพง ท่อ

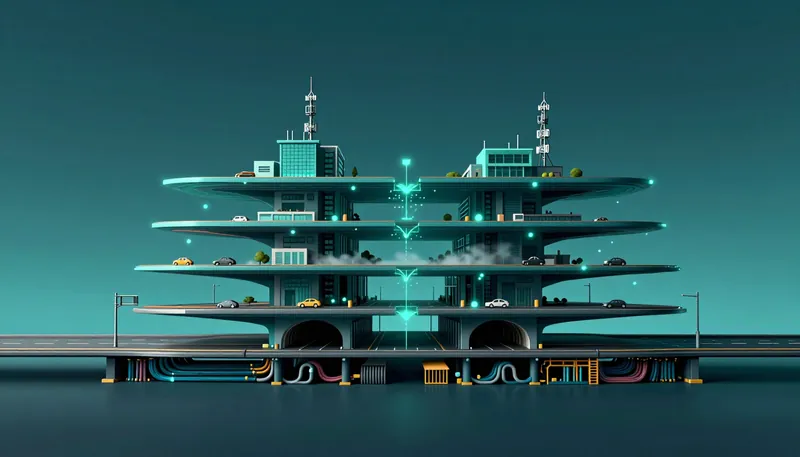

- EP.26.5 — Network Anatomy: 7 ชั้นของถนนในเมือง (Primer) ← คุณอยู่ตรงนี้

- EP.27 — Network Basics + Firewall: ป้อมยามหน้าหมู่บ้าน 4 รุ่น

Part 4 (EP.28-38) + Part 5-6 — กำลังเขียนต่อ

ครับ EP.26 ปิด Part 3 ไปด้วย Privacy — ของในเซฟของเมืองเราถูกปกป้องครบทุกชั้นแล้ว ตั้งแต่กุญแจ ตู้เซฟ ลายเซ็นดิจิทัล ไปจนถึงสิทธิ์ของเจ้าของข้อมูล

EP.27 ที่กำลังจะมาจะพาคุณเข้า Part 4 — Infrastructure ที่คุยเรื่อง ถนน กำแพง ท่อ ของเมือง โครงสร้างที่ข้อมูลวิ่งอยู่บนนั้นทุกวินาที

แต่ก่อนเข้า Part 4 ผมขอแทรก EP สั้นตัวหนึ่ง EP.26.5 เป็น primer ที่ปูพื้นเรื่องเดียว โครงสร้างของถนนในเมืองดิจิทัล

เพราะทุกหัวข้อใน Part 4 ที่เรากำลังจะเดินผ่าน ไม่ว่าจะ firewall (EP.27), segmentation (EP.28), IDS/IPS/WAF (EP.29), VPN/Proxy/DNS (EP.30), DDoS/DLP (EP.31) ไปจนถึง cloud + container + IoT ทั้งหมด ตัดสินใจกันที่ “ชั้น” ของถนนคนละชั้น

ถ้าไม่มีภาพในหัวว่าถนนของเมืองดิจิทัลมีกี่ชั้น แต่ละชั้นทำอะไร อ่าน Part 4 ก็เหมือนนั่งเรียนสถาปัตย์โดยไม่เคยเห็นตึก

EP นี้สั้นครับ แต่ โหลดของทุก EP หลังจากนี้จะเบาลงทันที

ทำไมต้องรู้ “ชั้น” ของ network ไม่ใช่แค่ “อุปกรณ์”

ลองนึกฉากในออฟฟิศที่บางคนน่าจะเคยเจอจริงครับ

โรงงานแห่งหนึ่งที่ระยอง เช้าวันจันทร์ ฝ่ายผลิตวิ่งเข้ามาที่ห้อง IT “พี่ครับ ระบบ production ใน Line 7 หลุดจาก network ทั้ง shift เลย”

IT manager เปิด ticket ถาม supplier ได้คำตอบว่า “network ของผมไม่มีปัญหา” ถาม network team ก็ได้ว่า “switch ทำงานปกติ” ไปถาม application team อีก ก็ได้ “server up อยู่”

ทุกคนชี้กลับกัน 3 ชั่วโมงผ่านไป Line 7 ก็ยังหยุดอยู่ดี

ปัญหาไม่ใช่ว่าทีมไม่เก่งครับ ปัญหาคือทุกคนดูคนละชั้นของ network โดยไม่มีภาษากลาง supplier ดูสาย network ดู switch application ดู server ไม่มีใครดูภาพรวมว่าปัญหามันอยู่ชั้นไหน

ถ้าทุกคนมี OSI Model ในหัว มี checklist เดียวกันที่เริ่มจากชั้นล่างไล่ขึ้น 3 ชั่วโมงนั้นจะเหลือ 20 นาที

นี่แหละครับเหตุผลที่ network engineer ทุกคนในโลกใช้คำเดียวกัน เวลา debug “ปัญหาอยู่ Layer ไหน?”

และเป็นเหตุที่ ผู้บริหารควรรู้เรื่อง Layer ถึงไม่ได้ลงมือทำเอง เพราะถ้าทีมตอบ “ไม่แน่ใจ Layer ไหน” หลังเดบักไปแล้ว 2 ชั่วโมง = ทีมไม่ได้ใช้ checklist ที่ควรจะใช้

OSI Model — ระบบไปรษณีย์ของข้อมูล

ผมขอเริ่มด้วย analogy ที่ผมว่าใกล้คนไทยที่สุด นั่นคือ ระบบไปรษณีย์ไทย

ลองนึกว่าคุณเขียนจดหมายถึงเพื่อนที่เชียงใหม่ จดหมายมันไม่ได้บินตรงจากบ้านคุณถึงบ้านเพื่อนนะครับ มันต้องผ่าน ลำดับการส่งต่อหลายชั้น:

- คุณเขียนจดหมาย → ใส่ซอง → จ่าหน้า

- หย่อนตู้ไปรษณีย์หน้าบ้าน

- รถไปรษณีย์มาเก็บ → ที่ทำการสาขา

- สาขาห่อจดหมายเป็น ถุงรวม → ส่งไปศูนย์คัดแยกเขต

- ศูนย์เขตรวมหลายถุง → เป็น พาเลทใหญ่ → ขึ้นรถบรรทุกระยะไกล

- รถบรรทุก → ศูนย์คัดแยกเชียงใหม่

- เปิดพาเลท → เปิดถุง → จดหมาย → ส่งบุรุษไปรษณีย์

- บุรุษไปรษณีย์ → บ้านเพื่อน

แต่ละชั้น เห็นของไม่เหมือนกัน ตู้ไปรษณีย์เห็นจดหมายทีละใบ ศูนย์คัดแยกเห็นเป็นถุง รถบรรทุกเห็นเป็นพาเลท

แต่ละชั้นมี ภาษาของตัวเอง ใช้คุยกัน สาขาคุยกับสาขาด้วย “เลขถุง” ศูนย์คุยกับศูนย์ด้วย “เลขพาเลท”

OSI Model ก็คือ โครงสร้างเดียวกันนี้แหละครับ ที่ใช้กับข้อมูลในเครือข่าย 7 ชั้น แต่ละชั้นเห็นของในรูปต่างกัน คุยภาษาของตัวเอง และไม่ก้าวก่ายชั้นอื่น

7 ชั้น (จากล่างขึ้นบน — ทางสาย → ทางใจ)

| ชั้น | ชื่อ | ทำอะไร | เปรียบในระบบไปรษณีย์ |

|---|---|---|---|

| 1 | Physical | สัญญาณดิบบนสาย / คลื่น / ไฟเบอร์ | ถนนจริง + รถบรรทุกจริง |

| 2 | Data Link | ที่อยู่ของอุปกรณ์ในเครือข่ายเดียวกัน (MAC address) | บ้านเลขที่ในซอย |

| 3 | Network | หาเส้นทางข้ามเครือข่าย (IP address) | บริษัทขนส่งระหว่างจังหวัด |

| 4 | Transport | ตรวจสอบว่าครบ ไม่หาย (TCP / UDP) | ไปรษณีย์ลงทะเบียน vs ธรรมดา |

| 5 | Session | เปิด / ปิด session ระหว่างคุยกัน | เปิดสาย-วางสาย โทรศัพท์ |

| 6 | Presentation | encoding / encryption / compression | ภาษาที่ทั้งสองฝั่งคุยกันรู้เรื่อง |

| 7 | Application | โปรแกรมที่ user ใช้จริง (HTTP / SMTP / SSH) | จดหมายในซอง — เนื้อหาที่คนอ่าน |

กฎทอง: ยิ่งล่าง = ยิ่งใกล้ สาย, ยิ่งบน = ยิ่งใกล้ user

3 ชั้นที่ผู้บริหารต้องจำชื่อ ที่เหลือรู้ว่ามีก็พอ

ผมไม่อยากให้คุณท่องทั้ง 7 ชั้นครับ สำหรับผู้บริหาร 3 ชั้น ที่สำคัญที่สุด เพราะ 80% ของการคุยเรื่อง network security ในห้องประชุมจะวนเวียนอยู่ที่ 3 ชั้นนี้:

- Layer 3 (Network) — IP address — “บ้านไหน → บ้านไหน”

- Layer 4 (Transport) — TCP/UDP + port — “ประตูไหน → ประตูไหน + ระบบลงทะเบียนหรือธรรมดา”

- Layer 7 (Application) — ของในซอง — HTTP / SQL / email content — “คุยเรื่องอะไร”

ทำไมแค่ 3 ชั้นนี้พอ ก็เพราะ ทุก security control ที่เราจะคุยใน Part 4 ตัดสินใจที่ 3 ชั้นนี้เป็นหลัก

| Control ที่จะคุยใน Part 4 | ตัดสินใจที่ Layer ไหน | EP |

|---|---|---|

| Packet Filter Firewall (Gen 1) | Layer 3 + 4 (IP + port) | EP.27 |

| Stateful Firewall (Gen 2) | Layer 3 + 4 + state | EP.27 |

| Next-Gen Firewall (NGFW) | ถึง Layer 7 (เปิดซองดูของ) | EP.27 |

| VLAN / Subnet Segmentation | Layer 2 + 3 | EP.28 |

| DMZ / Microsegmentation | Layer 3 + 7 | EP.28 |

| IDS / IPS | Layer 3 + 4 + บางส่วน 7 | EP.29 |

| WAF / RASP | Layer 7 ล้วน | EP.29 |

| VPN (IPsec) | Layer 3 | EP.30 |

| VPN (SSL/TLS) | Layer 4-7 | EP.30 |

| DNS | Layer 7 | EP.30 |

จะเห็นว่า ทุก control มันคุย Layer คนละแบบกัน ผู้บริหารที่ไม่มีภาพ Layer ในหัว เวลาฟัง pitch จาก vendor ก็แยกไม่ออกว่า product ไหนมันแก้ปัญหาที่ชั้นไหนกันแน่

มุมผู้บริหาร: ในห้องประชุมที่ vendor pitch firewall ใหม่ ถามคำถามเดียวครับ “ผลิตภัณฑ์นี้ตรวจถึง Layer ไหน?” คำตอบจะบอกคุณทันทีว่ามันเป็น Gen 1 (Layer 3-4), Gen 2 (Layer 3-4 + state) หรือ Gen 3/NGFW (ถึง Layer 7) ราคากับ capability ที่ vendor pitch ต้องตรงกับ Layer ที่ตอบ ถ้า vendor ตอบลอยๆ ว่า “ตรวจทุก Layer” แปลว่าเขาไม่เข้าใจ OSI หรือไม่ก็กำลังขายของแพงโดยไม่บอกว่าเอาไปใช้กับ traffic แบบไหนได้

3 หลุมพรางของข้อสอบ + ของวงการที่เจอบ่อย

ในตำราชอบลองหลอกที่ตำแหน่งนี้ ในชีวิตจริงก็เจอกันบ่อย:

| หลุมพราง | คำตอบที่ถูก |

|---|---|

| ”Layer 3 = สายไฟ” | สายไฟ = Layer 1 (Physical), Layer 3 = Network/IP |

| ”MAC address อยู่ Layer 3” | MAC = Layer 2 (Data Link), IP = Layer 3 |

| ”MAC spoofing เป็นไปไม่ได้” | MAC ปลอมง่ายมาก ใช้ MAC คุม access อย่างเดียว = ไม่พอ |

หลุมพรางสุดท้ายสำคัญมากครับ บางบริษัทยังใช้ MAC address filtering เป็นเครื่อง access control เดียวที่ปกป้อง wifi หรือ network port ของออฟฟิศ ใครที่เปลี่ยน MAC ของ laptop ตัวเองให้ตรงกับ MAC ของพนักงาน (ซึ่งดูได้จาก packet capture ใน 5 นาที) ก็เข้าได้สบายมาก MAC = ป้ายชื่อที่แกะออกแล้วเขียนใหม่ได้ ไม่ใช่ลายนิ้วมือ

Network Primitives — 6 คำที่ผู้บริหารต้องอ่านได้

OSI ปูพื้นเสร็จแล้ว ก่อนเข้า EP.27 ผมขอ list ศัพท์ network 6 ตัว ที่จะเจอตลอด Part 4 ไม่ต้อง config เป็นนะครับ แค่รู้ชื่อและ “ทำหน้าที่อะไร” ในเมืองพอ

1. NAT — Network Address Translation

NAT = คนแปลที่อยู่ ที่หน้าหมู่บ้าน คอยแปลง private IP (10.x.x.x, 192.168.x.x) ของเครื่องในบริษัท ↔ public IP ที่ออกอินเทอร์เน็ต

ลองนึกครับ บริษัทมีพนักงาน 500 คน ทุกคนใช้ IP 192.168.x.x (private ใช้ได้แค่ในบ้าน) พอออกเน็ตทุกคน NAT จะแปลให้เห็นเป็น IP เดียว 203.150.220.55 (public ที่โลกเห็น)

ประโยชน์ด้าน security ที่หลายคนไม่รู้ NAT มัน ซ่อน internal IP ของบริษัทจากภายนอก โจรที่สแกน internet จะเห็นแค่ public IP ไม่รู้เลยว่าภายในบริษัทมีโครงสร้างยังไง มี server กี่ตัว

2. Proxy Server — คนกลางส่งของ

Proxy = ตัวกลางที่รับ request จาก user แล้วส่งต่อให้ internet จากนั้นค่อยส่งผลลัพธ์กลับมา แทนที่ user จะออกหน้าเอง

ใช้บ่อยคือ:

- Filter content block เว็บที่ไม่อนุญาต (gambling / adult)

- Cache เก็บผลลัพธ์ที่คนหลายคนถามซ้ำๆ (เช่น Google homepage) ตอบเร็ว ลด bandwidth

- Log activity ทุกครั้งที่ user ออกเน็ตจะ log ที่ proxy

ใน Part 4 จะเจอทั้ง forward proxy (จาก user ออก) กับ reverse proxy (จาก internet เข้า server เช่น CDN ของ Cloudflare) รายละเอียดจะลงใน EP.30

3. DMZ — Demilitarized Zone

DMZ = เขตกันชนระหว่างถนนใหญ่ (internet) กับใจกลางเมือง (internal network)

ใน DMZ จะวาง server ที่ต้อง expose ออก internet เช่น web server, mail server, public API แต่ไม่ใช่ใจกลาง

ถ้า DMZ ถูกบุก internal network ก็ยังปลอดภัย เพราะมี firewall อีกชั้นกั้นอยู่

DMZ คือหลักการ defense in depth ที่เราคุยกันใน EP.04 ในเวอร์ชั่นที่จับต้องได้ที่สุดในชีวิตจริง

4. VLAN — Virtual LAN

VLAN = แยก network ที่อยู่บน physical switch ตัวเดียวกัน ให้กลายเป็น หลาย logical network

ตัวอย่างครับ ฝ่าย Finance กับฝ่าย HR ใช้ switch ตัวเดียวกันที่ชั้น 5 ของออฟฟิศ แต่ตั้ง VLAN ให้ คุยข้าม VLAN ไม่ได้ (ถ้าจะคุย ต้องผ่าน router + firewall)

ผลลัพธ์คือถ้าเครื่อง HR โดน malware ก็ไม่ลามไป Finance แบบอัตโนมัติ

VLAN ทำงานที่ Layer 2 เป็น cheap-and-effective control พื้นฐานที่ทุกบริษัทขนาด 50 คนขึ้นไปควรมีอยู่แล้ว

5. VPN — Virtual Private Network

VPN = สร้าง encrypted tunnel ผ่าน internet ให้เครื่องที่อยู่ remote ดูเหมือน อยู่ใน internal network

ใช้บ่อยใน:

- Remote work พนักงานทำงานที่บ้าน VPN เข้า office network

- Branch office สาขาเชียงใหม่ VPN เข้า HQ ที่กรุงเทพ

- Site-to-site บริษัท 2 บริษัท VPN ระหว่างกัน

VPN มีหลายโปรโตคอล (IPsec / SSL VPN / WireGuard) ที่ทำงานที่ Layer ต่างกัน รายละเอียดเดี๋ยวลงใน EP.30 ครับ

6. Converged Protocols / VoIP — ของหลายอย่างวิ่งบนรางเดียว

Converged protocols = voice (โทรศัพท์) + data + video วิ่งบน IP network เดียวกัน

เมื่อก่อนของพวกนี้แยกกันหมด โทรศัพท์ใช้สายโทรศัพท์ทองแดง network ใช้ Ethernet video ใช้สาย coaxial แต่ปัจจุบันรวมทุกอย่างเป็น IP หมดแล้ว

ประโยชน์ cost ลดมาก management ก็ง่ายกว่า

ความเสี่ยง phone outage = network outage ถ้า network ล่ม โทรศัพท์ก็ใช้ไม่ได้พร้อมกันไปด้วย แต่ก่อน network ล่ม โทรศัพท์ทองแดงยังโทรได้อยู่นะครับ

VoIP เป็นตัวอย่างที่เห็นชัดสุด ทุกบริษัทที่ใช้ Microsoft Teams / Zoom / Google Meet เป็นหลัก = ใช้ converged protocol อยู่แล้ว

4 Metric ที่ใช้วัด Network — และที่ผู้บริหารชอบดูผิด

มาถึงประเด็นที่ผู้บริหารชอบสับสนที่สุด นั่นคือ ตัวเลขที่บอกว่า network ดีหรือไม่ดี

ในห้องประชุม IT เวลามีคนพูดว่า “network ของเราเร็ว bandwidth 1 Gbps” ฟังเผินๆ เหมือนดีครับ แต่จริงๆ แล้ว bandwidth บอกได้น้อยมาก

ลองนึกครับ ถนนกว้าง 10 เลน (= bandwidth สูง) แต่ติดไฟแดงทุก 100 เมตร เคลื่อนตัวได้ 5 km/h ถนนกว้างไม่ได้แปลว่าเร็ว

4 metric ที่ network engineer ใช้วัดกันจริงคือ:

1. Throughput — ปริมาณจริงที่ส่งได้

Throughput = ปริมาณข้อมูลจริงที่ส่งได้ต่อหน่วยเวลา (วัดเป็น Mbps / Gbps)

สำคัญตรงที่ต้องแยกออกจาก Bandwidth ซึ่งเป็น theoretical max bandwidth = “ถนนกว้างกี่เลน” ส่วน throughput = “รถวิ่งได้จริงกี่คันต่อนาที”

ตัวอย่างครับ package ของ ISP ที่ขายว่า 1 Gbps = bandwidth แต่ตอน peak hour throughput จริงอาจเหลือ 200 Mbps เพราะคนใช้เยอะ ISP overcommit

2. Latency — เวลาเดินทางของ packet

Latency = เวลาที่ packet ใช้เดินทาง วัดเป็น millisecond (ms)

มี 2 แบบ:

- One-way latency จาก A → B

- Round-trip latency (RTT) A → B → A (ที่คำสั่ง

pingใช้)

ค่าอ้างอิงคร่าวๆ:

- LAN ภายในออฟฟิศ < 1 ms

- กรุงเทพ → กรุงเทพ (ผ่าน internet) 5-15 ms

- กรุงเทพ → Singapore 30-50 ms

- กรุงเทพ → US East Coast 200-300 ms

สำคัญมากสำหรับ video call, trading platform, online gaming, remote work

3. Jitter — ความแปรปรวนของ latency

Jitter = latency คงที่หรือไม่คงที่

ตัวอย่างครับ packet 100 ตัวที่ถึงปลายทาง:

- Packet 1: 20 ms

- Packet 2: 22 ms

- Packet 3: 21 ms

- Packet 4: 80 ms ⚠️

- Packet 5: 19 ms

จะเห็นว่า latency เฉลี่ย OK แต่ packet 4 มันช้าโดดออกมา = jitter สูง

ทำไมสำคัญ ก็เพราะ VoIP กับ video call ต้องคงที่ ไม่งั้นเสียงขาด video กระตุก ระบบที่ bandwidth พอ latency เฉลี่ยก็ต่ำ แต่ jitter สูง = video call ใช้ไม่ได้จริง

4. Packet Loss — % ของ packet ที่หาย

Packet loss = % ของ packet ที่ส่งไปแล้วไม่ถึง

ค่าอ้างอิงคร่าวๆ:

- < 0.1% เยี่ยม

- 0.1-1% ยอมรับได้สำหรับงานทั่วไป

- > 1% ปัญหาแล้วสำหรับ business-critical

- > 5% VoIP กับ video call ใช้ไม่ได้

สาเหตุที่เจอบ่อย congestion (รถติด), hardware fail, malware ที่กิน bandwidth, faulty cable

มุมผู้บริหาร: เวลา IT report ว่า “network ของเราดี bandwidth 1 Gbps” ถามต่อ 3 คำถามครับ: “throughput จริงตอน peak hour เท่าไร?”, “jitter สูงสุดที่วัดได้ในเดือนนี้กี่ ms?”, “packet loss เฉลี่ยกี่ %?” ถ้าตอบไม่ได้ทันที = ทีมไม่ได้ monitor metrics ที่สำคัญ ระบบที่ bandwidth ใหญ่แต่ jitter สูง เสียเงินซื้อเลนเพิ่มไปก็ไม่มีประโยชน์ ต้องแก้ที่อื่น เช่น QoS, replace switch หรือ fix routing

ปิดบท: 3 เรื่องที่ EP นี้ฝากไว้ก่อน Part 4

EP นี้ไม่ใช่ EP หลัก ของ Part 4 ครับ มันเป็น primer สั้นๆ ที่ปูพื้นไว้ 3 เรื่อง:

1. OSI 7 Layer = ภาษากลางของ network engineer ทั้งโลก สำหรับผู้บริหารรู้ 3 ชั้นหลัก (Layer 3 / 4 / 7) ก็พอ แต่ต้องรู้ว่ามี 7 ชั้น เพราะทุก security control ใน Part 4 ตัดสินใจกันที่ Layer ต่างกัน

2. Network primitive 6 ตัว NAT, Proxy, DMZ, VLAN, VPN, VoIP เป็นชื่อที่จะวนเวียนตลอด Part 4 รู้แค่ “ทำหน้าที่อะไร” พอ

3. 4 metric ที่วัด network จริง Throughput, Latency, Jitter, Packet loss bandwidth ไม่ใช่ความเร็ว มันเป็นแค่เลนของถนนเท่านั้น

EP.27 ที่ตามมาจะลง firewall 4 รุ่น ที่ตัดสินใจตั้งแต่ Layer 3-4 (Gen 1-2) ขึ้นไปถึง Layer 7 (Gen 3 NGFW) ถ้ามีภาพ OSI ในหัวจาก EP นี้แล้ว EP.27 จะอ่านง่ายขึ้นมากครับ เพราะรู้ทันทีว่าแต่ละรุ่น เห็นอะไร ของ packet

หมายเหตุสำหรับผู้อ่าน CISA Series Domain 4: EP นี้คือ primer เดียวกันที่ใช้ปูพื้นก่อนเข้า D4 เรื่อง IT Operations ใน CISA auditor ที่ไม่อ่าน OSI ก็เหมือนหมอที่ไม่เคยเรียน anatomy ก่อนเข้าผ่าตัด

→ EP.27 — Network Basics + Firewall: ป้อมยามหน้าหมู่บ้าน 4 รุ่น